BΠ - Λειτουργικά Συστήματα & Ασφάλεια Πληροφοριακών Συστημάτων

(1Θ+2Ε) Β' ΤΑΞΗ - ΤΟΜΕΑΣ ΠΛΗΡΟΦΟΡΙΚΗΣ

2019-2023

MOODLE

ΔΙΑΓΩΝΙΣΜΑ Α' Τετρ. 2022-2023 ΒΠ - Λειτουργικά Συστήματα: ΤΕΤΑΡΤΗ 21-12-2022, Κεφάλαια 1, 2 και 3

Βιβλία & Ύλη

Βιβλία & Ύλη

Tip: Change Chrome languages & translate webpages >> HTML School Book

Σημείωση: Ο κωδικός εισόδου στις φόρμες Google βρίσκεται μέσα στο MOODLE του μαθήματος

-

ΒΙΒΛΙΟ-ΣΗΜΕΙΩΣΕΙΣ για τη ΘΕΩΡΙΑ: «Λειτουργικά Συστήματα και Ασφάλεια Πληροφοριακών Συστημάτων», Β' ΕΠΑ.Λ.

-

Διδακτέα Ύλη: Όλα τα Κεφάλαια και οι παράγραφοι τους εκτός των 1.8, 3.3.3, 5.3.4, 5.5 και 6,

από τις σημειώσεις του μαθήματος «Λειτουργικά Συστήματα και Ασφάλεια ΠληροφοριακώνΣυστημάτων» των: Ν. Κατσούλα, Χ. Όροβα και Σ. Παναγιωτίδη.

Είναι απαραίτητο να δοθεί έμφαση στα Κεφάλαια 1 μέχρι και 5 σύμφωνα με τη διδακτέα ύλη. Ειδικότερα πρέπει να έχει καλυφθεί η ύλη των Κεφαλαίων 1 μέχρι και 4 καθώς και των 5.2, 5.3 (5.3.1-5.3.3) και 5.4 με κατάλληλη προσαρμογή στις τρέχουσες διδακτικές απαιτήσεις.

Κεφ. 1

1ο Κεφάλαιο - Βασικές Εισαγωγικές Έννοιες

>> ΘΕΩΡΙΑ 1ου Κεφαλαίου από τη Δριμυλή Αικατερίνη: presentation

QUIZZES

Φωτόδεντρο:

-

Κατηγορίες λογισμικού

-

Κατηγορίες ελεύθερης χρήσης λογισμικού

-

Εκτέλεση προγράμματος από τον υπολογιστή

==========================================================================================

>> Σημειώσεις 1ου Κεφαλαίου από τη Δριμυλή Αικατερίνη, ΠΕ86-Πληροφορικής

-

Βιβλίο για το Εργαστήριο - Μέρος Β': pdf ανά Κεφάλαιο

-

Τετράδιο Μαθητή - Λ.Σ. και Α.Π.Σ

-

A.Rousogiannis: Λ.Σ.

-

Λογισμικό Δ.Ε.Λ.Υ.Σ. : Εκκίνηση Συστήματος

-

Ενότητα 1.7.1: https://www.geeksforgeeks.org/types-of-operating-systems/

Εργαστηριακές Δραστηριότητες

Συμπληρώστε τις απαντήσεις σας στις παρακάτω φόρμες:

1.Α ΕΡΓΑΣΤΗΡΙΟ Windows & MS-DOS

1.Β ΕΡΓΑΣΤΗΡΙΟ: Σύγκριση τριών Λ.Σ.

@ Tips > Πριν πληκτρολογήσετε τις απαντήσεις στην επόμενη φόρμα, μελετήστε προσεκτικά κάθε ερώτηση, βρείτε τις απαντήσεις και σημειώστε τις στο τετράδιό σας : )

1.Γ ΕΡΓΑΣΤΗΡΙΟ: Δραστηριότητες Σημειώσεων 1ου Κεφαλαίου (1C-Notes-ΒΠ-Λ.Σ.&Α.Π.Σ.)

Εργαστηριακές Δραστηριότητες Σχολικού Βιβλίου

Στόχος των επόμενων 9 δραστηριοτήτων που προτείνονται στο 1ο κεφάλαιο είναι η εξοικείωση με:

α) τις δυνατότητες που μας παρέχει ένα Λειτουργικό Σύστημα (Λ.Σ.),

β) τη διαδικασία εκκίνησης του Λ.Σ.,

γ) την κλήση εφαρμογών και την παραμετροποίηση του περιβάλλοντος εργασίας.

Σε συνεργασία με τους υπεύθυνους των εργαστηρίων μπορείτε να πειραματιστείτε με την εκκίνηση χωρίς σκληρό δίσκο εξηγώντας τα μηνύματα που εμφανίζονται, την χρήση δισκέττας εκκίνησης (αν υπάρχει δυνατότητα), την χρήση CD ή USB εκκίνησης (για Ubuntu κυρίως).

Σχετικά με τις δραστηριότητες προ εκκίνησης του λειτουργικού συστήματος μπορείτε να δείξετε παραδείγματα από διαμόρφωση BIOS (ή UEFI).

Μπορείτε να ετοιμάσετε ένα CD εκκίνησης με την εργαλειοθήκη Hiren’s (http://www.hirensbootcd.org/download/) και να δείξετε τις δυνατότητες που παρέχονται. Συνιστάται όμως μεγάλη προσοχή στη χρήση των εργαλείων που περιέχονται σε αυτό.

> TIPS: 1) Παρακολουθήστε το βίντεο "Create A Bootable Hiren’s Boot CD on USB Flash Drive (2018)" και από το site https://rufus.ie/ κατεβάστε την εφαρμογή που είναι κατάλληλη για το Λ.Σ. του ΗΥ σας.

(Για παράδειγμα, εάν έχετε Windows XP, τότε αναζητάτε την old version: rufus-2.18.exe 2017-11-07 13:39 945K Rufus 2.18, Last version compatible with Windows XP and Windows Vista)

Δραστηριότητες (για Windows και Linux)

Δ1.1 Παρατηρήστε προσεκτικά και καταγράψτε τα βήματα που μεσολαβούν από τη στιγμή που πιέζετε το πλήκτρο ΟΝ/OFF του υπολογιστή σας μέχρι τη στιγμή που ο υπολογιστής είναι έτοιμος να δεχθεί εργασίες. Αν χρειαστεί να παγώσετε τη διαδικασία πατήστε το πλήκτρο Pause/Break.

Δ1.2 * Αναζητήστε στο διαδίκτυο τους όρους POST boot, BIOS, boot sequence, OS Loader, GRUB και συζητήστε σε ομάδες για την ερμηνεία τους.

Δ1.3 Κατά την διαδικασία εκκίνησης των Windows πιέστε και βαστήξτε πατημένο το πλήκτρο F8 και εξετάστε τις επιλογές εκκίνησης.

Δ1.4 Μόλις το Λειτουργικό είναι έτοιμο να δεχθεί εντολές εξοικειωθείτε με τη χρήση των εικονιδίων, ανοίξτε εφαρμογές, μετακινήστε και αλλάξτε μέγεθος στα παράθυρα τους.

Δ1.5 Εξερευνήστε τις ιδιότητες του γραφικού περιβάλλοντος εργασίας που χρησιμοποιείτε. Δοκιμάστε να κάνετε δεξί κλικ πάνω σε μια θέση της επιφάνειας εργασίας και ελέγξτε τις δυνατότητες παραμετροποίησης και εξατομίκευσης που σας παρέχονται.

Δ1.6 Εξερευνήστε τις εφαρμογές που είναι εγκατεστημένες στον υπολογιστή που εργάζεστε. Μπορείτε να τις κατατάξετε σε λογισμικό εφαρμογών και ειδικά εργαλεία;

Δ1.7 Ελέγξτε την έκδοση του ΛΣ που χρησιμοποιείτε (στα Windows με δεξί κλίκ στο εικονίδιο «Ο Υπολογιστής μου» και μετά «Ιδιότητες», στο Ubuntu «Ρυθμίσεις Συστήματος»/«Λεπτομέρειες»)

Δ1.8 Ανοίξτε ένα παράθυρο γραμμής εντολών και πληκτρολογήστε την εντολή HELP (εικ. 1.7, σελ. 13, Ενότητα: "1.6.2 Γραφικό περιβάλλον επικοινωνίας").

Δ1.9 Στα Windows XP ή 7 πληκτρολογήστε την εντολή MSCONFIG σε ένα παράθυρο γραμμής εντολών και εξερευνήστε τις δυνατότητες που σας παρέχονται. Αναζητήστε πληροφορίες για την εντολή στο διαδίκτυο.

Κεφ. 2

2ο Κεφάλαιο - Οργάνωση Συστήματος Αρχείων

Video Tutorials

-

[ΒΠ-Λ.Σ. & Α.Π.Σ. κεφάλαιο 2] Files & File Systems: Crash Course Computer Science #20

-

[ΒΠ-Λ.Σ. & Α.Π.Σ. κεφάλαιο 2] Compression: Crash Course Computer Science #21

-

CMD commands for the Windows command prompt

Φωτόδεντρο:

-

Τύποι και επεκτάσεις αρχείων

-

[FLASH PLAYER] Αποθήκευση και διαχείριση αρχείων

-

Διαχείριση αρχείων και φακέλων

=========================================================

-

Εισαγωγή στο Σύστημα Αρχείων: https://repository.kallipos.gr/bitstream/11419/2477/1/Chapter3.pdf

Εργαστήρια

A. DOS Command Prompt

-

How to use the Windows command line (DOS) [see also: MS-DOS & Command Line Overview]

-

How to open a command prompt and increase The Size of The Command Prompt Window on Windows 7

a. Start > Run > type "cmd" and press Enter

b. Open a command prompt by clicking the Start button, type cmd and press Enter to validate.

c. Right click on the title bar and select Properties.

d. Select the Layout tab and enter your custom values in the "Windows Size" Section.

e. Click on OK to validate.

B. LINUX-like shell emulators in Windows

1) Cygwin: Get that Linux feeling - on Windows 64 bit & 32 bit

In FIREFOX browser open the URL https://cygwin.com/install.html

go to: Installing and Updating Cygwin for 64-bit versions of Windows

Run setup-x86_64.exe to install a Cygwin package for 64-bit windows.

For installation details:

a) read the tutorial: https://geekflare.com/cygwin-installation-guide/ [What is Cygwin and How to Install on Windows? bon April 26, 2021, Posted in Sysadmin]

and

b) watch the video tutorial https://www.youtube.com/watch?v=uTeH7vm8JZU [How to run Linux commands on Windows using Cygwin]

# If you have trouble to find mirrors, add the mirror: http://ftp.ntua.gr/mirror/cygwin/ (FTP Εθνικού Μετσόβιου Πολυτεχνείου).

If the mirror doesn't work, you can find more mirrors on https://cygwin.com/mirrors.html

2) WSL 2 on Windows 10

How to install Linux GUI apps with WSL 2 on Windows 10: https://www.youtube.com/watch?v=uTeH7vm8JZU

>> Watch the video tutorial and follw the instructions

ACTIVITY:

Read the article https://www.ubuntupit.com/best-linux-emulators-for-windows-system/ [The 15 Best Linux Emulators for Windows System, Mehedi Hasan], compare the emulators and make a presentation of pros and cons.

UBUNTU Desktop: Οδηγίες Χρήσης & ΕΡΓΑΣΤΗΡΙΑΚΕΣ ΑΣΚΗΣΕΙΣ: > Google Form ΑΠΑΝΤΗΣΕΩΝ

2.1. Εξασκηθείτε με τα παραδείγματα Επεξεργασίας Αρχείων: Παράγραφος 2.1.6, Α' Μέρος Βιβλίου (Windows).

Πίνακας Ελέγχου, Διαχείριση ενέργειας (Windows)

2.2. Στο LINUX Εξασκηθείτε με Παραδείγματα Επεξεργασίας Αρχείων, ΑΝΤΙΣΤΟΙΧΑ των Windows Παράγραφος 2.1.6, Α' Μέρος Βιβλίου (Windows)

Ρυθμίσεις Συστήματος (Πίνακας Ελέγχου), Διαχείριση ενέργειας (Linux)

2.3. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 3.2 (man), 3.2.1 (ls), 3.2.6 (pwd) και 3.2.8 (cd)

2.3 Google Form Απαντήσεων

2.4. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 3.2.9 (mkdir) και 3.2.10 (rmdir)

2.4 Google Form Απαντήσεων

2.5.A UNIX Μέρος Β’ βιβλίου για το Εργαστήρο - 3.2.5 (cat)

2.5.A Google Form Απαντήσεων

2.5.B UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 5 (vi editor)

Επιπλέον tutorials:

https://vitux.com/working-with-vi-editor-in-linux/ or https://www.youtube.com/watch?v=HMpB28l1sLc

2.6. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 3.2.2 (cp)

2.6 Google Form Απαντήσεων

2.7. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 3.2.3 (mv) και 3.2.7 (rm)

2.7 Google Form Απαντήσεων

2.8. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 3.2.12 (chmod)

2.8 Google Form Απαντήσεων

2.9. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 4.1 (find) και 4.2. (Παρακολούθηση Διεργασιών: ps, kill)

2.9 Google Form Απαντήσεων

2.10. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 6.1.1 (Δήλωση νέου χρήστη)

2.10 Google Form Απαντήσεων

2.11. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 7.1.1 (Σωληνώσεις | )

2.11 Google Form Απαντήσεων

2.12. UNIX Μέρος Β’ βιβλίου για το Εργαστήρο – 7.1.2 (Ανακατεύθυνση < ή >)

Δραστηριότητες 1-7 των Σημειώσεων, σελ. 37

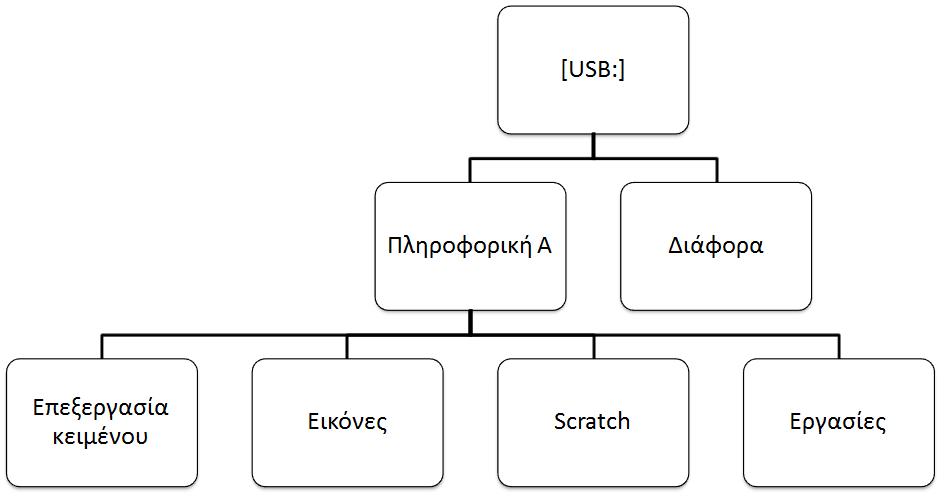

2.13. (Δ1) Μέσα στον φάκελο Έγγραφα, δημιουργήστε ένα φάκελο με το όνομά σας και στη συνέχεια δημιουργήστε το δέντρο φακέλων όπως στην εικόνα των Σημειώσεων σελ. 37.

2.14. (Δ2) Εντοπίστε τις βασικές Περιφερειακές Μονάδες αποθήκευσης του Υπολογιστή σας.

Σε ποιο γράμμα αντιστοιχεί η κάθε μία από αυτές;

Πώς εμφανίζονται αυτές σε περιβάλλον Linux;

2.15. (Δ3) Αναζητήστε πληροφορίες για γνωστές επεκτάσεις αρχείων. Π.χ. http://www.file-extensions.org

2.16. (Δ4) Κάνοντας δεξί κλικ πάνω στο όνομα ενός αρχείου εικόνας επιλέξτε Άνοιγμα με .. για να δείτε την εικόνα με διαφορετικό πρόγραμμα προβολής εικόνων.

2.17. (Δ5) Ανοίξτε το πρόγραμμα διαχείρισης αρχείων και αναζητήστε όλα τα αρχεία του φακέλου Έγγραφα. Ταξινομήστε τα ως προς: όνομα, μέγεθος, ημερομηνία τροποποίησης.

2.18. (Δ6) Εμφανίστε το σύστημα αρχείων που έχουν οι δευτερεύουσες συσκευές μνήμης του Η/Υ.

Tips: Άνοιγμα του Windows Explorer > Υπολογιστής > Προβολή: Λεπτομέρειες, δεξί κλικ στην γραμμή με | Όνομα | Τύπος | επιλογή από το μενού που θα ανοίξει Σύστημα Αρχείων.

2.19. (Δ7) Αλλάξτε το όνομα του USB stick σας δίνοντας για νέο τα αρχικά γράμματα του ονοματεπώνυμού σας και τη χωρητικότητα που έχει η συσκευή (πχ SP-8gb).

Κεφ. 3

3ο Κεφάλαιο - Διεργασίες και Διαχείριση κεντρικής μνήμης

-

Βιβλίο για το Εργαστήριο - Μέρος Β': pdf ανά Κεφάλαιο

-

Από το Λογισμικό "ΤΡΙΤΩΝ" επιλέξτε την εφαρμογή "ΜΕΔΟΥΣΑ": Πρόγραμμα Προσομοίωσης Λ.Σ. (Οδηγίες Χρήσης του ΜΕΔΟΥΣΑ)

-

Τετράδιο Μαθητή - Λ.Σ. και Α.Π.Σ

Εργαστήρια

-

Εργαστήρια 1, 2, 3 και 4 - Δραστηριότητες 1, 2, 3, 6 και 8.

-

Εργαστήρια 5, 6, 7, 8 - Δραστηριότητες 4, 5 και 9.

Επαναλάβετε την δραστηριότητα 6 αναφερόμενοι τώρα και στις πληροφορίες σχετικά με τη μεταγωγή περιβάλλοντος που σας παρέχονται από το πρόγραμμα.

Δραστηριότητες Windows

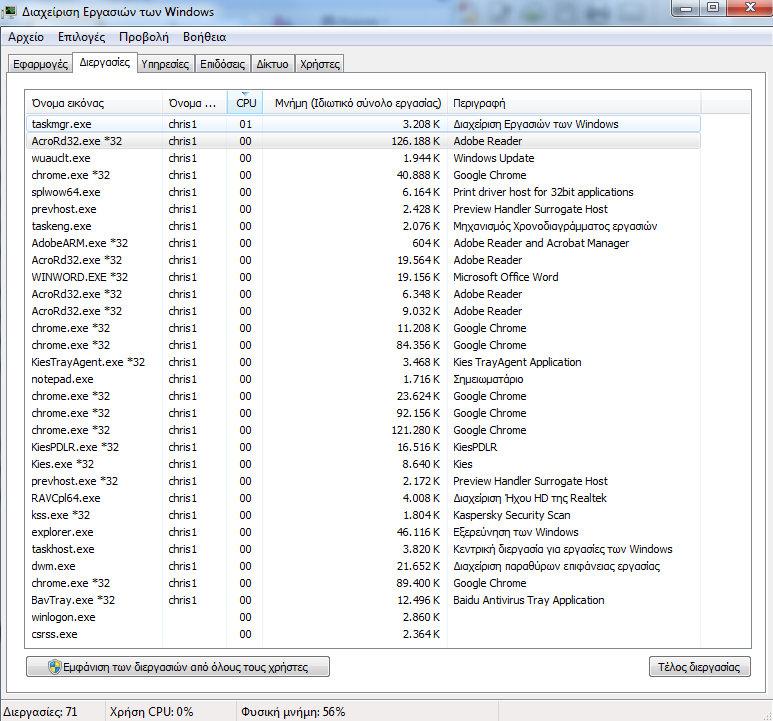

Δ 3.1. Σε έναν υπολογιστή με ΛΣ Windows XP ή Windows 7 πατήστε ταυτόχρονα Ctrl+Alt+Del για να εκκινήσετε τον διαχειριστή διεργασιών (Task Manager) όπως φαίνεται στην εικ. 3.1 της σελ. 40 των Σημειώσεων: "Οι διεργασίες σε έναν Η/Υ με ΛΣ Windows 7 όπως φαίνονται με την χρήση του προγράμματος Task Manager".

Εξετάστε τις πληροφορίες που σας παρέχει και δοκιμάστε να τερματίσετε κάποια διεργασία.

Δ 3.2. Από τον διαχειριστή διεργασιών αλλάξτε την προτεραιότητα κάποιων διεργασιών.

Δ 3.3. Εκτελώντας το πρόγραμμα msconfig των Windows εξετάστε τα στοιχεία που κάνουν εκκίνηση κατά την έναρξη λειτουργίας του ΗΥ

Δ 3.4. Από τον διαχειριστή διεργασιών και από την καρτέλα επιδόσεις επιλέξτε την εποπτεία πόρων για να δείτε την λεπτομερή ανάθεση μνήμης στις διεργασίες.

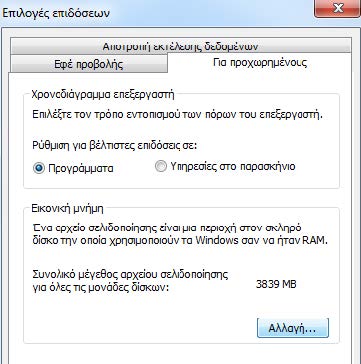

Δ 3.5. Ελέγξτε και ρυθμίστε την ποσότητα εικονικής μνήμης του υπολογιστή σας μέσω του Πίνακα Ελέγχου > Σύστημα > Ρυθμίσεις Συστήματος για Προχωρημένους > Για προχωρημένους > Επιδόσεις > Για προχωρημένους (βλέπε εικ. 3.5 των Σημειώσεων, σελ. 45: "Ορισμός της εικονικής μνήμης σε σύστημα Windows 7").

Δ 3.6. Εγκαταστήστε το πρόγραμμα process explorer από τη διεύθυνση https://technet.microsoft.com/en-us/sysinternals/bb896653 και ελέγξτε τις πληροφορίες που σας παρέχει για κάθε διεργασία.

ΟΧΙ Δ 3.7. Ανοίξτε ένα παράθυρο του Windows Explorer κάνοντας διπλό κλικ στον «Υπολογιστή μου» και ελέγξτε τα περιεχόμενα του δίσκου C:, αφού έχετε ορίσει πρώτα να εμφανίζονται τα κρυφά αρχεία και τα αρχεία συστήματος. Συγκρίνετε το μέγεθος του αρχείου pagefile.sys με το μέγεθος του αρχείου σελιδοποίησης για την εικονική μνήμη που αντιστοιχεί στον δίσκο C:. Τι παρατηρείτε;

Δραστηριότητες Linux (ubuntu)

Δ 3.8. Ανοίξτε ένα τερματικό και πληκτρολογήστε την εντολή ps. Παρατηρήστε την έξοδο της. Για εξήγηση της λειτουργίας της και περισσότερες παραμέτρους πληκτρολογήστε την εντολή man ps.

Δ 3.9. Ανοίξτε ένα τερματικό και πληκτρολογήστε την εντολή gnome-system-monitor. Ελέγξτε τις δυνατότητες που σας δίνει αυτή η εφαρμογή μέσω του γραφικού της περιβάλλοντος.

Κεφ. 4

4ο Κεφάλαιο - Διαχείριση Συσκευών Εισόδου / Εξόδου

- Εργαστήρια 1, 2 - Δραστηριότητες 1, 2, 3, 7 και 8.

- Εργαστήρια 3, 4 - Δραστηριότητες 4, 5, 6, 9 και 10.

Δραστηριότητες Windows

Δ 4.1. Ελέγξτε τις συσκευές που είναι συνδεδεμένες στον υπολογιστή σας με βάση την διαχείριση συσκευών όπως φαίνεται στην εικ. 4.2 των Σημειώσεων, σελ. 50

Δ 4.2. Καταργήστε μια συσκευή και μετά κάνετε αναζήτηση για νέες συσκευές.

Δ 4.3. Τοποθετήστε ένα οπτικό ποντίκι USB, τον εκτυπωτή του εργαστηρίου ή ένα flash disk στον υπολογιστή σας και παρατηρήστε τι θα συμβεί όσον αφορά τις αυτόματες διαδικασίες εγκατάστασης που θα εκκινήσουν.

Δ 4.4. Εξετάστε τις λεπτομέρειες κάποιας περιφερειακής συσκευής σας.

Tips: Για την δραστηριότητα 4 θα είναι χρήσιμο αν είχατε κάποια μη λειτουργική συσκευή που θα μπορούσατε να χρησιμοποιήσετε ως εποπτικό υλικό (π.χ. παλιό πληκτρολόγιο ή ποντίκι κ.λπ.)

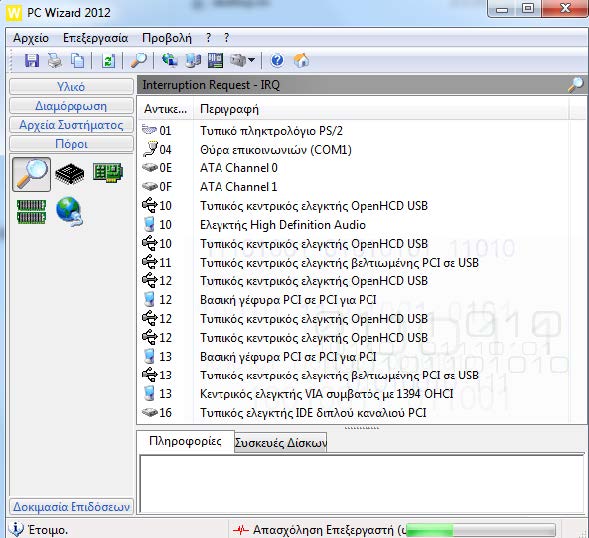

Δ 4.5. Ελέγξτε τους πόρους που χρησιμοποιεί η κάρτα γραφικών σας.

Δ 4.6. Εγκαταστήστε μια διαφορετική κάρτα γραφικών στον Η/Υ σας και προσπαθήστε να βρείτε τους κατάλληλους οδηγούς μέσω της σελίδας του κατασκευαστή της.

Tips: Για την δραστηριότητα 4.6 συνεννοηθείτε με τον υπεύθυνο εργαστηρίου ή/και το οικείο ΚΕΠΛΗΝΕΤ και προμηθευτείτε μια εναλλακτική κάρτα γραφικών που μπορείτε να χρησιμοποιήσετε. Τοποθετείστε πρώτα την κάρτα χωρίς τους οδηγούς για να παρατηρήσετε την συμπεριφορά του Η/Υ. Συνεχίστε με την διαδικασία εύρεσης και εγκατάστασης των κατάλληλων οδηγών ως συλλογική δραστηριότητα στην τάξη.

Δραστηριότητες Linux (Ubuntu)

Δ 4.7. Από τις ρυθμίσεις συστήματος (μέσω του εικονιδίου πάνω δεξιά) πηγαίνετε στο σύστημα και μετά στις λεπτομέρειες. Στο γραφικό περιβάλλον που εμφανίζεται εξερευνήστε τις συσκευές που φαίνονται εγκατεστημένες στο σύστημα σας.

Δ 4.8. Από τις ρυθμίσεις συστήματος και πάλι και μέσω του υλικού ελέγξτε τις δυνατότητες που σας δίνουν τα εκεί εικονίδια που αντιστοιχούν σε συσκευές.

Δ 4.9. Ανοίξτε ένα τερματικό και πληκτρολογήστε την εντολή lspci. Αναζητήστε πληροφορίες για τη χρήση της στο διαδίκτυο και ελέγξτε τις πληροφορίες για το δικό σας υπολογιστή.

Δ 4.10. Εκτελέστε τη δοκιμή συστήματος (system testing) και ελέγξτε τις πληροφορίες που είναι διαθέσιμες για τις συσκευές που είναι συνδεδεμένες στο σύστημα σας.

Κεφ. 5

5ο Κεφάλαιο - Ασφάλεια Πληροφοριακών Συστημάτων

Εισαγωγικές Δραστηριότητες

Video Tutorials

-

[ΒΠ-Λ.Σ. & Α.Π.Σ. κεφάλαιο 5] Cybersecurity: Crash Course Computer Science #31

-

[ΒΠ-Λ.Σ. & Α.Π.Σ. κεφάλαιο 5] Hackers & Cyber Attacks: Crash Course Computer Science #32

-

[ΒΠ-Λ.Σ. & Α.Π.Σ. κεφάλαιο 5] Cryptography: Crash Course Computer Science #33

QUIZZES:

-

Μελέτησε τον Εννοιολογικό Χάρτη "Κακόβουλο Λογισμικό" και συμπλήρωσε το Quiz 5.a

- Cloze K5.2.3.b

1. [FLASH PLAYER] Λογισμικό του υπολογιστή - Προστασία λογισμικού και δεδομένων, πηγή: Φωτόδεντρο

2. Δημιουργία αντίγραφων ασφαλείας στα Windows, πηγή: Microsoft

=======================================================

- Ιοί Υπολογιστών Πηγή: Φωτόδεντρο

Το video clip αναφέρεται στα ανεπιθύμητα προγράμματα που ονομάζονται ιοί και προκαλούν προβλήματα στη λειτουργία του ηλεκτρονικού υπολογιστή. Επίσης γίνεται αναφορά στους τύπους ιών και στις ζημιές που προκαλούν καθώς και στους τρόπους διάδοσής τους.

- Δούρειος Ίππος Πηγή: Φωτόδεντρο

Το video clip αναφέρεται στην κατηγορία ιών με το όνομα Trojan horses. Πρόκειται για προγράμματα μεταμφιεσμένα σε ακίνδυνα, όπως πρόγραμμα προστασίας οθόνης που ενώ δεν προκαλούν κάποια δυσλειτουργία στον υπολογιστή μπορούν ωστόσο να αντλήσουν πληροφορίες όπως κωδικούς χρήσης και πρόσβασης στο διαδίκτυο και να τις χρησιμοποιήσουν για παράνομες ενέργειες.

Τράπεζα Θεμάτων Κεφ. 5 - Θέμα 2

|

# |

Δημοσιεύτηκε |

Θέμα |

Αρχεία |

Ύλη |

|

16284 |

2022-03-04 |

2 |

Εκφώνηση (pdf) |

1.7 Κατηγορίες λειτουργικών συστημάτων, 5.2 Βασικές έννοιες |

|

16287 |

2022-04-08 |

2 |

Εκφώνηση (pdf) |

4.2 Είσοδος/έξοδος και Περιφερειακές συσκευές, 5.2 Βασικές έννοιες |

|

16334 |

2022-03-04 |

2 |

Εκφώνηση (pdf) |

4.1 Εισαγωγή, 5.2 Βασικές έννοιες |

|

17987 |

2022-03-23 |

2 |

Εκφώνηση (pdf) |

5.2 Βασικές έννοιες |

|

18014 |

2022-03-23 |

2 |

Εκφώνηση (pdf) |

2.1 Διαχείριση αρχείων και σύστημα αρχείων, 5.2 Βασικές έννοιες |

|

18045 |

2022-03-23 |

2 |

Εκφώνηση (pdf) |

5.2 Βασικές έννοιες |

|

20030 |

2022-04-12 |

2 |

Εκφώνηση (pdf) |

3.3 Διαχείριση Μνήμης, 5.2 Βασικές έννοιες |

|

20034 |

2022-04-11 |

2 |

Εκφώνηση (pdf) |

2.1 Διαχείριση αρχείων και σύστημα αρχείων, 5.2 Βασικές έννοιες, 5.3 Ασφάλεια Λογισμικού |

|

20053 |

2022-04-11 |

2 |

Εκφώνηση (pdf) |

2.1 Διαχείριση αρχείων και σύστημα αρχείων, 5.2 Βασικές έννοιες |

|

20063 |

2022-04-11 |

2 |

Εκφώνηση (pdf) |

1.5 Ο Πυρήνας (kernel) του λειτουργικού συστήματος, 5.2 Βασικές έννοιες |

|

20777 |

2022-05-21 |

2 |

Εκφώνηση (pdf) |

4.2 Είσοδος/έξοδος και Περιφερειακές συσκευές, 4.3 Ελεγκτές και Οδηγοί συσκευών εισόδου/εξόδου, 4.4 Διαχείριση των περιφερειακών συσκευών από το Λειτουργικό Σύστημα, 5.2 Βασικές έννοιες |

|

20786 |

2022-04-23 |

2 |

Εκφώνηση (pdf) |

2.1 Διαχείριση αρχείων και σύστημα αρχείων, 2.3 Φυσική Οργάνωση του δίσκου, 5.2 Βασικές έννοιες |

|

21411 |

2022-05-21 |

2 |

Εκφώνηση (pdf) |

2.3 Φυσική Οργάνωση του δίσκου, 3.2 Διεργασίες, 5.1 Εισαγωγή |

|

21424 |

2022-04-26 |

2 |

Εκφώνηση (pdf) |

2.1 Διαχείριση αρχείων και σύστημα αρχείων, 2.3 Φυσική Οργάνωση του δίσκου, 5.2 Βασικές έννοιες |

Δραστηριότητες

Εικονικές Μηχανές Linux με προεγκατεστημένο το απαιτούμενο λογισμικό για τις δραστηριότητες υπάρχει στην ιστοσελίδα http://blogs.sch.gr/virtualization

Ενότητα 5.1

5.1 Εισαγωγή σ. 56

5.1.1 Ιστορικά στοιχεία για την Ασφάλεια Πληροφοριών σ. 57

5.1.2 Ορισμοί σ. 57

Δ 5.1. Αναζητήστε πληροφορίες για τη συμβολή του Άλαν Τούριγκ στο χώρο της Πληροφορικής και δημιουργήστε μια παρουσίασή τους.

Tips: Πληροφορίες για τον Άλαν Τούριγκ: συμβολή στην αποκρυπτογράφηση των μηνυμάτων της μηχανής Αίνιγμα (ταινία To παιχνίδι της μίμησης - The imitation game 2014), μηχανή Τούριγκ (υπολογιστικές μηχανές), τεχνητή νοημοσύνη (τεστ Τούριγκ), βραβείο Τούριγκ (ίσως το αντίστοιχο του Βραβείου Νόμπελ στον χώρο της πληροφορικής)

Δ 5.2. Βρείτε πληροφορίες για συγγενικά γνωστικά πεδία της Ασφάλειας Πληροφοριακών Συστημάτων και συζητήστε γι’ αυτά στην τάξη σας.

Tips: Σχετικές πληροφορίες μπορούν να βρεθούν στην ιστοσελίδα της Αστυνομίας http://tinyurl.com/ecrime-gr και http://www.safeline.gr/kataggelies/statistika-stoiheia.

Δ 5.3. Εντοπίστε ελληνικές ιστοσελίδες με πληροφορίες για το ηλεκτρονικό έγκλημα στην Ελλάδα και συζητήστε στην τάξη σας για τα δυο πιο διαδεδομένα είδη του.

O 5.1. Πρόσθετες δραστηριότητες: Αναζήτηση πληροφοριών για την Κρυπτεία Σκυτάλη, τον Κώδικα του Καίσαρα και για τον Κέβιν Μίτνικ.

Ενότητα 5.2

5.2 Βασικές έννοιες σ. 59

5.2.1 Απειλές κατά των δεδομένων (Data treats) σ. 59

5.2.2 Βασικές αρχές ασφαλείας Πληροφοριακών Συστημάτων σ. 59

5.2.3 Έλεγχος Πρόσβασης (Access Control) σ. 60

5.2.3.1 Πιστοποίηση Ταυτότητας και Εξουσιοδότηση(Authentication & Authorization) σ. 60

5.2.3.2 Εφαρμογή Ελέγχου Πρόσβασης σ. 60

5.2.4 Διαχείριση Ασφαλείας Πληροφοριακού Συστήματος σ. 62

5.2.4.1 Διαχείριση Κινδύνου ή Επικινδυνότητας (Risk management) σ. 62

5.2.4.2 Σχέδιο Ασφαλείας (Security Plan) σ. 63

5.2.4.3 Σχεδιασμός Επαναφοράς από Καταστροφή (Disaster Recovery) και Επιχειρησιακής Συνέχειας (Business Continuity) σ. 64

Δ 5.4. Σε ΛΣ του εργαστηρίου να δοθούν δικαιώματα χρήσης ενός φακέλου, ενός αρχείου και ενός εκτυπωτή σε άλλους χρήστες.

Tips: Σε Windows ΛΣ γίνεται με δεξί κλικ πάνω στο φάκελο / αρχείο και επιλογή Κοινή Χρήση.

Για να έχει ο Η/Υ με Windows πρόσβαση σε κοινόχρηστο φάκελο ή εκτυπωτή που βρίσκετε σε Η/Υ με Linux θα πρέπει πρώτα να εγκατασταθεί και παραμετροποιηθεί κατάλληλα ο Samba Server στον δεύτερο (https://help.ubuntu.com/lts/serverguide/samba.html)

Δ 5.5. Να αναζητηθεί η ώρα σύνδεσης ενός χρήστη στα αρχεία καταγραφής (log files):

Α) των Windows (Καταγραφέας συμβάντων > Δεξί κλικ στον Υπολογιστή μου / Διαχείριση) και

Β) σε Linux: sudo cat /var/log/auth.log ή Μενού Εφαρμογές / Εργαλεία Συστήματος / Καταγραφέας του συστήματος.

Tips:

A) Ο Καταγραφέας Συμβάντων (Event Viewer) βρίσκεται στα Εργαλεία Διαχείρισης αλλά και κάνοντας δεξί κλικ στο εικονίδιο Υπολογιστής / Διαχείριση / Εργαλεία Συστήματος / Προβολή Συμβάντων / Αρχεία Καταγραφής / Ασφάλεια

B) Στο αρχείο καταγραφής /var/log/auth.log υπάρχουν πληροφορίες για όλες τις εξουσιοδοτήσεις που δόθηκαν ή απέτυχαν στο σύστημα (πχ. και από sudo, ssh κτλ). Μπορούν να εντοπιστούν αυτές από το ενσωματωμένο πρόγραμμα του Ubuntu, το gnome-system-log.

Επίσης, μπορούν να περιηγηθούν μέσα στο auth.lo, πχ. με την εντολή $vi /var/log/auth.log ή να φιλτράρουν μόνο τις επιθυμητές γραμμές με την grep δίνοντας για παράδειγμα:$grep ‘(lightdm:session)’ /var/log/auth.log | grep opened$grep sudo /var/log/auth.log | grep COMMAND)

Υπάρχει η εντολή last στο Linux που δείχνει μόνο τις συνδέσεις/αποσυνδέσεις και επανεκκινήσεις στο σύστημα.

Δ 5.6. Να δημιουργήσετε απλό λογαριασμό χρήστη σε περιβάλλον Windows και Linux του εργαστηρίου σας και να δώσετε για κωδικό πρόσβασης μια φράση της επιλογής σας με τουλάχιστον 8 χαρακτήρες (πχ. DenExo@ploPassword45)

Tips: Ακολουθώντας της οδηγίες των παραπάνω ιστοσελίδων μπορείς να δημιουργήσεις ισχυρούς κωδικούς αλλά και να ελέγξεις το πόσο ισχυροί είναι (δεν είναι απαραίτητη η επίτευξη 100% στο τεστ του συνδέσμου 3 ή στο τεστ που προτείνεται στο τέλος του συνδέσμου 2).

Σημαντικές είναι οι εφαρμογές διαχείρισης κωδικών (Password managers) σε κρυπτογραφημένη μορφή όπως π.χ. το Keepass. Watch the tutorial: https://www.youtube.com/watch?v=GChv4nhoRuw

Δ 5.7. Να δημιουργήσετε Οργανική Μονάδα στο Active Directory, να προσθέσετε χρήστες και να τους παραχωρήσετε δικαιώματα σε διάφορους πόρους.

Tips: Τρόπο χρήσης του AD μπορείτε να βρείτε στις σελίδες:

1. http://ts.sch.gr/docs/odigies-egkatastasis-diaxirisis

2. http://ts.sch.gr/wiki/Windows/Server_Client/Αρχιτεκτονική

Δ 5.8. Να χρησιμοποιηθεί το εσωτερικό πρόγραμμα απ’ το περιβάλλον Windows και Linux, για να γίνει λήψη αντιγράφων ασφαλείας του προσωπικού φακέλου ενός χρήστη. Μετά τη λήψη αντιγράφου ασφαλείας, να γίνει δοκιμαστική επαναφορά από το αντίγραφο ασφαλείας σε διαφορετικό φάκελο.

Tips: Να δοθεί όσος χρόνος χρειαστεί για την κατανόηση του τρόπου λήψης Αντιγράφων Ασφαλείας.

Ενότητα 5.3

5.3 Ασφάλεια Λογισμικού σ. 67

5.3.1 Λογισμικό κακόβουλης χρήσης (malware) σ. 67

5.3.2 Λογισμικό προστασίας από κακόβουλο λογισμικό (antivirus) σ. 68

5.3.3 Ενημερώσεις λειτουργικών συστημάτων και εφαρμογών (updates) σ. 68

5.3.4 Κρυπτογραφία (cryptography) σ. 69

Δ 5.9. Να χρησιμοποιηθούν προγράμματα προστασίας από κακόβουλο λογισμικό (antivirus) για να ελεγχθούν τα δοκιμαστικά αρχεία ιών (μη επικίνδυνων) από την ιστοσελίδα https://www.eicar.org/?page_id=3950 και να γίνουν οι προτεινόμενες ρυθμίσεις των προγραμμάτων αυτών.

Tips: Ο ιός του συνδέσμου είναι αβλαβής και προσφέρεται για απόκτηση εμπειρίας στον τρόπο με τον οποίο αντιδρά (μηνύματα) το Πρόγραμμα Προστασίας σε περίπτωση εντοπισμού ενός ιού.

ΕΝΑΛΛΑΚΤΙΚΑ σας προτείνω το https://www.ikarussecurity.com/en/private-customers/download-test-viruses/ "Download Test Viruses For IKARUS anti.virus and IKARUS mobile.security".

Δ 5.10. Σε περιβάλλον Windows να ελεγχθούν χειροκίνητα για ενημερώσεις: ένας φυλλομετρητής, ο flash player και η java. Στη συνέχεια, να ρυθμιστούν για αυτόματο έλεγχο και κατέβασμα ή εγκατάστασή τους. Να γίνουν ανάλογες ενέργειες και σε Linux περιβάλλον.

Tips: Εφαρμόστε τις παρακάτω οδηγίες.

ΕΝΟΤΗΤΑ ΣΗΜΕΙΩΣΕΩΝ: 5.3.3 Ενημερώσεις λειτουργικών συστημάτων και εφαρμογών (updates)

Σημαντικότατο τμήμα της ασφάλειας ενός συστήματος είναι οι ενημερώσεις του ΛΣ αλλά και των εγκατεστημένων εφαρμογών σε αυτό.

Με την εγκατάσταση ενός ΛΣ ο αυτόματος έλεγχος είναι ή προτείνεται να ενεργοποιηθεί.

Α) Σε ΛΣ Windows η ρύθμισή του βρίσκεται στον Πίνακα Ελέγχου (Control Panel).

Β) Σε ΛΣ Linux υπάρχει πρόγραμμα σε γραφικό περιβάλλον από το οποίο μπορεί να γίνει ενημέρωση και των εγκατεστημένων προγραμμάτων ή επιλογή μόνο των επιθυμητών πακέτων.

Από τη γραμμή εντολών μπορεί να γίνει συνολική ενημέρωση με τις εντολές:

1. $sudo apt-get update (ενημέρωση της λίστας με τις τελευταίες εκδόσεις των πακέτων)

2. $sudo apt-get upgrade (αναβάθμιση όλων των πακέτων ανεξαιρέτως)

Τα εγκατεστημένα προγράμματα σε ΛΣ Windows συνήθως έχουν τον έλεγχο για ενημερώσεις στο μενού Βοήθεια και η ρύθμιση για αυτόματο έλεγχο γίνεται συχνά μέσα από τις ρυθμίσεις του προγράμματος. Τις περισσότερες ενημερώσεις λόγω ευπαθειών τις έχουν το Flash Player και η Java.

Οι ρυθμίσεις για αυτόματο ή χειροκίνητο έλεγχο υπάρχουν στον Πίνακα Ελέγχου (όταν είναι εγκατεστημένα).

Σε Λ.Σ. Linux η ενημέρωση προγραμμάτων μπορεί να γίνει από το πρόγραμμα γενικής ενημέρωσης με την επιλογή μόνο του επιθυμητού ή από την γραμμή εντολών:

$sudo apt-get update

$sudo apt-get –only-upgrade install <ΟΝΟΜΑ ΠΑΚΕΤΟΥ> Όπου ΟΝΟΜΑ ΠΑΚΕΤΟΥ μπορεί να είναι για παράδειγμα:firefox, flashplugin-installer (ο FlashPlayer μόνο μέχρι την 11.2 υπάρχει) κ.λπ.

Για την Java εκτελέστε τις εντολές:

$ sudo add-apt-repository ppa:webupd8team/java

$ sudo apt-get update$ sudo apt-get install oracle-java8-installer

Δ 5.11. Να γραφούν και αποθηκευτούν σε ένα απλό αρχείο κειμένου (keimeno1.txt) οι λέξεις «θα έρθω αύριο». Στη συνέχεια να γίνουν τα παρακάτω:

Α) να υπολογιστεί το MD5 checksum του και να αποθηκευτεί σε άλλο αρχείο (md5.txt).

Β) να προστεθεί στην αρχή του αρχικού κειμένου η λέξη «δε» και να αποθηκευτεί στο ίδιο αρχείο.

Γ) να υπολογιστεί το νέο MD5 checksum του και να συγκριθεί με το αρχικό checksum (που βρίσκεται στο md5.txt).

Δ 5.12. Χρησιμοποιήστε σε έγγραφο μια ψηφιακή υπογραφή σας, την οποία θα δημιουργήσετε:

Α) τοπικά: στο Word πρώτα, από το μενού Προετοιμασία / Προσθήκη Ψηφιακής Υπογραφής / Δημιουργία του δικού σας, και στο OpenOffice μετά (θα υπάρχει αυτή από το Word) και

Β) σε ιστοσελίδα (π.χ. της Comodo.com)

Tips: Κρυπτογράφηση. Το Bitlocker είναι ενσωματωμένη εφαρμογή κρυπτογράφησης στα Windows. Δες οδηγίες για ενεργοποίηση του Bitlocker στα Windows 10.

Δες και How to access BitLocker encrypted drive on another computer?

Δ 5.13. Κρυπτογραφήστε ένα αρχείο σε περιβάλλον:

Α) Windows (Δεξί Κλικ / Ιδιότητες / Για προχωρημένους)

Β) Linux (πχ σε Ubuntu με δεξί κλικ σε αρχείο και επιλογή Κρυπτογράφηση, εφόσον υπάρχει η εφαρμογή Seahorse και αφού δημιουργηθεί σ’ αυτό πρώτα PGP Key)

Ενότητα 5.4

5.4 Ασφάλεια Δικτύων σ. 72

5.4.1 Τοίχος Προστασίας (firewall) σ. 72

5.4.2 Εικονικό ιδιωτικό δίκτυο (VPN – Virtual Private Network) σ. 72

5.4.3 Σύστημα Ανίχνευσης Εισβολής (IDS – Intrusion Detection System) σ. 72

Δ 5.14. Εξερευνήστε και συζητήστε για τις ρυθμίσεις προγράμματος Τείχους Προστασίας σε Windows (ενσωματωμένο) και Linux (πχ το gufw).

Tips:

Α) Σε ΛΣ Windows βρείτε και ενεργοποιήστε/απενεργοποιήστε την χρήση Απομακρυσμένης Επιφάνειας Εργασίας (RDP)

Β) Σε ΛΣ Linux εκτελέστε από Τερματικό την εντολή $gufw και ακολουθήστε τα βήματα:

1. Ενεργοποιήστε το Firewall από το κουμπί Κατάσταση

2. Κλικ στο +

3. Πολιτική: Αποδοχή

4. Κατεύθυνση: Εισερχόμενη

5. Κατηγορία: Δίκτυο

6. Υποκατηγορία: Απομακρυσμένη Πρόσβαση

7. Εφαρμογή: RDP8. Πατήστε το κουμπί Προσθήκη

9. Κλείσιμο

10. Θα εμφανιστεί στο κύριο παράθυρο του προγράμματος η προσθήκη που μόλις έγινε.

Επιπλέον πληροφορίες: http://tinyurl.com/gufw-examples

Δ 5.15. Συνδεθείτε στον τοπικό VPN server του σχολικού εργαστηρίου.

Tips: Αν δεν υπάρχει κάποιος Router που να υποστηρίζει VPN συνδέσεις δοκιμάστε να κατεβάστε μια Εικονική Μηχανή (VM) με το OpenVPN από τη σελίδα http://tinyurl.com/vm-openvpn

Ενότητα 5.5 Φυσική Ασφάλεια (Εκτός ύλης αλλά χρήσιμο!)

Στη Φυσική Ασφάλεια θα πρέπει να δίνεται, επίσης, βαρύτητα γιατί εκτός από την φυσική πρόσβαση ανθρώπων υπάρχουν πολλοί κίνδυνοι όπως είναι οι πλημμύρες, υπερβολική ζέστη και διακοπές ρεύματος οι οποίες είναι αναπόφευκτες. Για τις διακοπές ρεύματος, οι οποίες μπορούν να συμβούν σε μεγάλες γεωγραφικές περιοχές και κατά περιόδους συχνά, θα πρέπει να λαμβάνονται μέτρα όπως αυτά των UPS ή και γεννητριών ρεύματος. Υπάρχουν UPS που μπορούν να συνδεθούν με λογισμικό σε Η/Υ (μέσω USB ή Serial Port) το οποίο να ενημερώνει τους αρμόδιους με SMS ή e-mail όταν γίνεται διακοπή ρεύματος οποιαδήποτε ώρα της ημέρας. Επίσης υπάρχουν γεννήτριες ρεύματος που μπορούν να μπαίνουν σε λειτουργία αυτόματα μετά την πάροδο κάποιου χρονικού διαστήματος χωρίς παροχή από το κύριο δίκτυο παροχής ρεύματος.

Κεφ. 6

6ο Κεφάλαιο - Ειδικά Θέματα: Εικονικές Μηχανές ή Virtual Machines

Στο κεφάλαιο αυτό παρουσιάζονται οι βασικές γνώσεις για την Εικονικοποίηση (Virtualization) και τις Εικονικές Μηχανές (Virtual Machines), μια τεχνολογία ιδιαίτερα διαδεδομένη στο χώρο της Πληροφορικής τα τελευταία χρόνια.Διδακτικοί ΣτόχοιΣτο κεφάλαιο αυτό θα μάθετε:

- τα οφέλη από τη χρήση τεχνολογίας Εικονικοποίησης,

- να εγκαθιστάτε προγράμματα Επόπτη Εικονικοποίησης (Virtualization Hypervisor)

- να δημιουργείτε Εικονικές Μηχανές,

- να εγκαθιστάτε λειτουργικά συστήματα σε Εικονικές Μηχανές,

- να μεταφέρετε Εικονικές Μηχανές σε άλλους υπολογιστές.

Οδηγίες για τις Δραστηριότητες